华尔街日报的 Byron Tau和Robert McMillan周三报道了一个添加在几十个应用程序中的代码,这一代码能够收集用户的许多私人数据,包括位置信息,电邮和电话号码,甚至密码信息。因此谷歌已经移除了相关的应用程序,但全球的上千万用户仍在使用它们。

谷歌已经从自己的Google Play商店中删除了几十个应用程序,因为它确定这些应用程序中包括一个偷偷摸摸收集数据的软件元素。

编写这一代码的是一家巴拿马公司:测量系统(Measurement Systems S. de R.L.),公司记录和网络注册显示,这家公司弗吉尼亚州的一家美国国防承包商有联系,后者为美国国家安全机构从事网络情报、网络防御和情报拦截工作。

据两位研究人员称,这条代码在数以百万计的安卓设备上运行,并在几个下载次数超过1000万次的穆斯林祈祷应用程序中被发现,还有一个检测高速公路超速陷阱的应用程序、一个读取二维码的应用程序和其他一些流行的消费者应用程序,他们在搜索安卓应用程序漏洞的审计工作中发现了这条代码的行为。他们与谷歌、联邦隐私监管机构和本报分享了他们的发现。

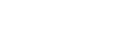

开发人员说,测量系统公司向世界各地的开发人员支付费用,以便将自己的代码,也就是所谓的软件开发工具包(简称SDK),纳入各种应用程序。国际计算机科学研究所和加州大学伯克利分校的研究员塞尔日·埃格尔曼和卡尔加里大学的乔尔·里尔登称,它的存在使这家巴拿马公司能够偷偷地收集用户的数据。

现代应用程序通常包括由像测量系统这样鲜为人知的公司编写的软件开发工具包,埃格尔曼说:“这些SDK没有经过审计,也没有被很好地理解。插入这些SDK对应用程序开发人员来说往往是诱人的,他们可以获得收入来源以及有关自己用户群的详细数据。”

埃格尔曼说:“这个故事再次强调了不接受陌生人的糖果的重要性。”

这两个人还共同创办了一家名为AppCensus的公司,研究移动应用的安全性和隐私性,他们认为这个软件是他们在研究移动应用的六年中,看到的最具隐私侵犯性的SDK。埃格尔曼说,“毫无疑问,它可以被描述为恶意软件。”

他和里尔登在周三发表的一份报告中记录了他们对测量系统代码的发现,他们与本报共享了这份报告,并在早些时候提供给了联邦贸易委员会。他们还在3月份与谷歌分享了他们的发现,谷歌启动了一项调查,导致了禁令的出台。联邦贸易委员会发言人说:“联邦贸易委员会的调查是不公开的,我们不能评论我们是否正在调查某一特定事项。”

据谷歌发言人斯科特·韦斯托弗称,含有测量系统软件的应用程序已于3月25日从谷歌应用商店中删除,因为它们在谷歌制定的规则之外收集了用户的数据。韦斯托弗说,如果代码被删除,这些应用程序可以重新上市。有些已经回到了应用商店。

谷歌的行动并没有阻止测量系统从世界各地,已经安装了这些软件的数百万手机中收集数据的能力。在埃格尔曼和里尔登开始传播他们的发现后不久,两人注意到,SDK主动停止了对用户的数据收集,自行拔掉了插头。

据埃格尔曼和里尔登称,测量系统的套件在十多个应用程序中运行,包括许穆斯林祈祷应用程序,如 Al Moazin 和 Qibla Compass。据这两位研究人员称,测量系统的软件套件存在于至少6000万台移动设备上下载的应用程序中,而且实际用户可能更多。谷歌拒绝透露总共有多少应用程序包含这一套件。

根据他们的发现,这一套件的真正影响力可能要大得多,因为它可以发现在同一Wi-Fi网络上运行的其他设备的存在,而这些设备使用的也是具有这段代码的应用程序,这有可能提供一种映射社交网络的方法。

Al Moazin 和其他宗教主题应用程序的埃及开发商 Parfield 说,它被告知测量系统正在代表互联网服务提供商以及金融服务和能源公司收集数据。Qibla 的制造商没有对评论请求作出回应。

根据本报查阅的文件,测量系统告诉应用程序制作商,它主要需要来自中东、中欧、东欧和亚洲的数据,这是一个不寻常的要求,因为美国和西欧的数据通常在商业经纪公司中价格最高。一些开发者表示,测量系统 要求他们签署保密协议。

测量系统的SDK还出现在其他流行的安卓消费者应用程序中,包括天气应用程序、二维码扫描器和检测高速公路雷达的应用程序。监测应用分析的第三方公司Pixalate向本报提供了有关运行测量系统的应用的用户地理分布的数据。运行这一代码的一个天气应用程序在伊朗特别受欢迎。

里尔登和埃格尔曼还发现,SDK正在收集每个用户的大量数据,包括精确位置、电子邮件和电话号码等个人识别信息,以及附近的电脑和移动设备的数据。虽然消费者数据的经纪人有时也会收集此类数据,但信息中通常不包括电子邮件地址和电话号码等个人识别信息,因为这可能违反数据隐私法。

测量系统的SDK还可以收集存储在手机剪贴板中的信息,例如密码,只要使用剪切和粘贴的功能。里尔登和埃格尔曼发现,它有能力扫描手机文件系统的某些部分,特别是存储在WhatsApp下载文件夹中的文件。它不一定能读取文件的内容,但它可以使用一种称为“逐一比较”的技术将它们与已知的文件相匹配。

WhatsApp作为短信的替代品在世界各地被广泛使用,但它在信息穿过互联网时进行加密,保护用户的隐私,但这往往会使执法和情报机构拦截内容的能力受阻。

里尔登在解释他们的发现的博文中写道:“一个将某人的实际电子邮件和电话号码,与他们精确的GPS定位历史相匹配的数据库特别可怕,因为它可以很容易地被用来运行一项服务,只需知道一个人的电话号码或电子邮件就可以查询他的位置历史,这可以用来针对记者、异见者或政治对手。”

国防部和其他国家安全实体此前曾表示,他们从商业供应商处购买了大量数据,但拒绝讨论具体细节。五角大楼发言人此前表示:“作为其被授权活动的一部分,国防部各部门购买公开的和商业上可用的数据,为分析外国对国家安全的威胁提供信息。”

根据上个月的网络域名记录,测量系统的互联网域名于2013年由一家名为Vostrom Holdings的美国公司注册。这些记录现在显示,Measurementys.com被注册到一项“保护域名持有人隐私”的服务。

根据公司记录,Vostrom通过其子公司Packet Forensics与联邦政府开展业务。根据公司记录,测量系统还将两家控股公司列为分部,这两家公司都与同Vostrom有关的人共享同一个位于弗吉尼亚州斯特林市的地址。此外,根据公司的所有权记录,这些人中有一人控制着一家同名的美国有限责任公司:测量系统 LLC。这家公司在本报征求关于Vostrom和Packet Forensics意见的同一周解散。

测量系统公司在一封电子邮件中说:“你对公司活动的指控是错误的。此外,我们不知道我们公司与美国国防承包商之间有任何联系,我们也不知道……有一家叫Vostrom的公司。我们也不清楚Packet Forensics是什么,或者它与我们公司有什么关系”。测量系统没有回答关于公司的域名是如何被Vostrom注册的问题。

根据公司所有权记录和一位熟悉此事的人士,Vostrom及其子公司与美国政府的长期网络安全顾问罗德尼·约菲有关联,并由他的几个门生管理。

约菲的发言人说:“约菲先生在Packet Forensics拥有少数股权,并担任非执行主席,但多年来在企业中没有任何运营角色。约菲先生从来没有在Vostrom Holdings中拥有财务利益,也没有参与其中。”

熟悉他的人说,约菲为政府部门提供专业的数据和能力,有时是在机密项目上。他因在2016年大选期间对特朗普所属房产的网络流量进行监控,而在这一长期争议中扮演了突出的角色。

随着互联网上越来越多的信息被加密,政府已经转向移动设备上的软件来收集人们的信息和他们去的地方。据本报报道,从手机上收集位置数据,已经成为了一个活跃的市场,而政府机构已经成为这些数据的主要买家。这些数据可以包括地理位置,促进了一个价值数十亿美元的位置分析行业的发展,为了了解人们的行动。许多通常不向政府出售产品的公司内的技术高管,也描述了曾被美国情报机构接触,并被要求自愿提供有关用户的大量数据,或允许执法部门对其数据进行无证查询。

测量系统公司提出向开发者付费,让他们在移动应用程序中加入自己软件代码,并称这条代码收集“关于应用程序用户的非个人信息”。在本报查阅的文件中,这家公司告诉开发者,他们每月可以赚取100美元到1万美元不等,甚至更多,这取决于它能提供多少活跃用户。文件显示,这家公司对那些允许应用程序访问用户位置的用户特别感兴趣,但它强调,它不需要启用这种权限来收集数据。