据报道,在俄军入侵过程中,已经有31.1万人已经在Telegram上加入了一个名为“乌克兰IT大军”的组织,共享他们要攻击的俄罗斯目标,虽然并不是所有人都来自乌克兰。

他们主要使用的方式是DDoS攻击。自战争开始以来,“乌克兰IT大军”在他们的日常工作之外协助实施了多次网络攻击,攻击目标包括俄罗斯政府网站、俄罗斯银行和外汇交易所。DDoS指的是分布式拒绝服务攻击,这是一种恶意尝试,通过使用大量的互联网流量来破坏网站的正常流量。

匿名的发起程序员说,他在Google云平台上租了一些服务器,并编写了一个机器人程序。把网站链接粘贴进去时,就会针对攻击目标进行攻击。他说,攻击是由数千人同时实施的,肯定是相当成功的。

事实上,乌克兰程序员还开发了一个名为 db1000n的程序解决方案,一般人也可以很轻松的帮助乌克兰IT大军对俄发动分布式ddos攻击。

以下,是相关说明。

这是一个为那些想要将他们的电脑,通过网络提供给乌克兰 IT 部队用来打击俄罗斯的说明书。

db1000n解决方案,允许从主管理服务器自动更改目的地列表,而无需自己搜索它们。

如何加入进攻

从 GitHub 的db1000n项目发布页下载 db1000n 的最新版本,其中包含针对不同操作系统的不同版本。然后通过运行存档中的db1000n文件开始攻击。

选项

如果您不知道哪个文件适合您或如何运行它,请按照下面“安装和运行 db1000n”部分中的说明进行操作。

如果可能,请下载个VPN。文章末尾列出的服务为乌克兰居民提供一定时间内的免费访问。启动VPN,如果可能,将区域设置为俄罗斯。在任何情况下,不要使用乌克兰作为VPN位置!

任何其他国家或VPN位置都适合。任何其他国家或VPN位置都是合适的,除了乌克兰。

如果你没有VPN ,完全可以跳过这一步,开始攻击吧。

要停止攻击,只需关闭程序

安装和运行 db1000n

Windows

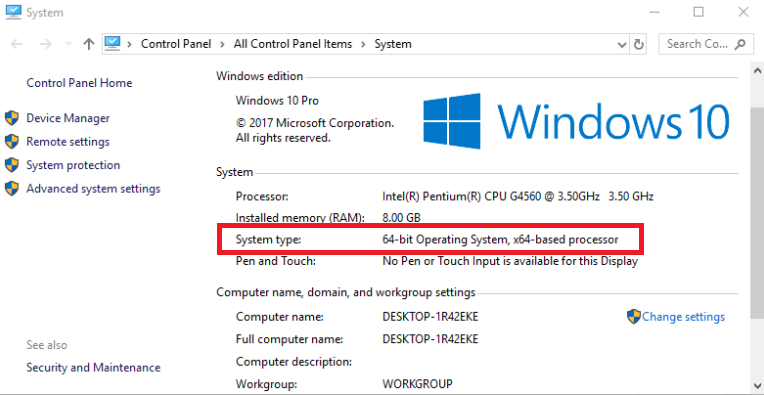

通过以下方式之一确定您的系统架构。在桌面上,右键单击“ This computer”-> “ Properties”-> 查找与系统架构相关的行;打开我的计算机”(显示你的磁盘)-> 右键点击空白区域-> “属性”-> 查找与系统架构相关的行。

用鼠标左键单击,选择。根据上一步中确定的操作系统的体系结构,从 GitHub 的db1000n项目发布页中获取该程序的最新版本的 zip 归档。例如:

db1000n_0.8.7_windows_amd64.zip – if your system is x64(check the GitHub repository for a new version)

如果您的系统是 x64(检查 GitHub 存储库以获取新版本)

db1000n_0.8.7_windows_386.zip – if your operating system is x32 \ x86 (check the GitHub repository for a new version)

如果您的操作系统是 x32 \ x86(检查 GitHub 存储库以获取新版本)

将下载的文件解压缩到电脑上任何方便的位置,打开刚下载的文件夹。右击该文件,然后单击“全部解压缩”。 然后指定档案将在哪里解压缩,然后单击“提取”。

如果您有 VPN,运行它并选择俄罗斯地区(如果可能)。不要使用乌克兰作为VPN位置!任何其他国家或 VPN 位置都适用,乌克兰除外。

双击新解压缩文件夹中的 db1000n.exe 文件。

恭喜你,攻击已经开始,你可以继续使用你的设备,同时攻击在后台进行!

Linux and *nix-like OS

根据操作系统的体系结构,从从 GitHub 的db1000n项目发布页中选择 合适的.tar.gz 存档。

将下载的档案解压缩到电脑上任何方便的位置。

如果你有 VPN,运行它并选择俄罗斯地区,如果可能的话。一定不要使用乌克兰作为 VPN 位置!除了乌克兰,任何其他国家或 VPN 地点都是合适的。

从终端运行 db1000n。

恭喜你,攻击已经开始,你可以继续使用你的设备,同时攻击在后台进行!

Mac OS

根据操作系统,从 GitHub 的db1000n项目发布页中选择. tar.gz 存档文件。

将下载的档案解压缩到电脑上任何方便的位置。

如果你有 VPN,运行它并选择俄罗斯地区,如果可能的话。一定不要使用乌克兰作为 VPN 位置!除了乌克兰,任何其他国家或 VPN 地点都是合适的。

打开终端。从终端运行 db1000n,同时在目录中使用解压缩的 application-。/db1000n 或将文件拖动到终端并按回车。

恭喜你,攻击已经开始,你可以继续使用你的设备,同时攻击在后台进行!

Md5文件的哈希计算

- db1000n_0.8.7_darwin_amd64.tar.gz – 5fe75afab1e286d667df94446f38e7664ebc50f631abb82c6903d0d5ac6d42cd

- db1000n_0.8.7_darwin_arm64.tar.gz – 04ff7b8cfd4d2eb676f5384f90cb0aee6732ea55ed1b5882e91f6b7ec917db71

- db1000n_0.8.7_linux_386.tar.gz – f21b98f8579d9cbfa7478bc88ba4b30e39866db7128d2c68632063822abf970b

- db1000n_0.8.7_linux_amd64.tar.gz – ae5c7fc39b1d918f1e62530987c8343bb1063d2b0cc0aeeb2b23c799558cd3a9

- db1000n_0.8.7_linux_arm64.tar.gz – 54b936c763785693f5c76551f00cd1df7a1ad1c4a6e9dbed6fcdbfb1c16ff82b

- db1000n_0.8.7_linux_armv6.tar.gz – dd433690a87abe729bc86b68c4c3c7ee91eda6631a7965bff23537c3003a1f16

- db1000n_0.8.7_windows_386.zip – 71d46cd5043b1c4ec7afe31223a6947e552daefa7b389a2021f63e5829024492

- db1000n_0.8.7_windows_amd64.zip – 7d28e6183cfa8b3f92a108400ff182706830bc8e24ac2a1fa77362dc74e5f60c