据《纽约时报》报道,美国一条主要输油管道遭到黑客攻击,这是国家在网络攻击方面显示出脆弱性的最新证据,促使人们质疑政府是否应该进一步采取行动。

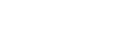

在又一次勒索软件攻击之后,当地时间周日(5月9日),一条为东海岸提供近一半汽油和航空燃料的管道仍然处于关闭,促使白宫召开紧急会议,并引发了新的问题:即使拜登总统准备发布一项行政命令来加强联邦机构和承包商网络安全,这是否就足够了。

该命令是国家网络防御的一个新路线图,其草案已经在政府官员和企业高管中传阅了数周,《纽约时报》获得了其摘要。

它将为联邦机构和为联邦政府开发软件的承包商制定一系列数字安全标准,如多因素认证,即当消费者从银行或信用卡公司获得第二道密码以允许他们登录时的版本。它将要求联邦机构对软件供应商采取“零信任”的方法,只在必要时允许他们进入联邦系统,并要求承包商证明他们遵守步骤,以确保所提供的软件没有感染恶意软件或不包含可利用的漏洞。它还要求向美国政府报告软件的漏洞。

违规者将面临其产品被禁止出售给联邦政府的风险,这将从本质上扼杀其在商业市场上的生存能力。

华盛顿战略与国际研究中心的网络安全专家詹姆斯·刘易斯(James A. Lewis)说:“这就像一根威胁的棍棒。如果公司不说实话,他们将被追究责任。”

该命令预计将在未来几天或几周内发布,还将建立一个小型“网络安全事件审查委员会”。该委员会大致上将基于国家运输安全委员会来运作,后者负责调查空中或海上的重大事故。

这些措施旨在解决软件公司SolarWinds轻易成为俄罗斯首要情报机构的目标这一事实,其利用SolarWinds的软件更新侵入了九个联邦机构以及技术公司甚至一些公用事业公司。

但联邦官员警告说,该命令的草案还不是最终版本。他们承认,鉴于近几个月来震撼政府和美国企业的别国入侵和破坏行为的复杂性,这些法规几乎肯定还是无法挫败。

从理论上讲,它可以更有效地对付管道公司Colonial Pipeline总部网络上周遭到的那种犯罪勒索软件攻击。这次攻击在一年多的时间里导致美国第二次关闭管道。攻击者没有直接试图接管这些管道,而是锁定官员们所说的保护不力的公司数据,大规模地窃取数据,迫使公司为防止攻击扩散而关闭管道。

但目前还不清楚拜登的行政命令是否适用于Colonial Pipeline。该公司是一家私营公司,负责监督东海岸大部分燃料供应的分配。美国85%的关键基础设施,从电网到通信网络到水处理厂,都由私营公司控制。

周日下午,该公司没有提供更多的细节,并拒绝回答有关黑客的问题,包括是否支付赎金——联邦调查局不鼓励这样做。该公司没有说它何时会恢复运营,只是说它“正在制定一个系统重启计划”。

联邦官员对该公司在抵御攻击或应对攻击方面准备不足表示失望,白宫官员正在召开紧急会议,其中一些会议的重点是如何保护可能存在类似漏洞的其他运营商。

参与调查的官员说,一个被称为DarkSide的犯罪团伙入侵了Colonial公司的网络,在几个小时内盗取了100GB的数据。该公司随后收到了一笔数额不详的赎金要求,威胁要让公司的数据永远无法访问,并在互联网上公布其中一些数据——大概是私有信息。

非营利性网络就绪研究所(Cyber Readiness Institute)的常务董事和美国网络安全促进委员会(Commission on Enhancing National Cybersecurity)的前主任基尔斯滕·托特(Kiersten Todt)说:“鉴于它们对我们国家关键基础设施的重要性,这次攻击的成功实施是相当惊人的。”

周日,商务部长吉娜·雷蒙多(Gina Raimondo)警告各公司要确保其网络安全。

雷蒙多对CBS的《面对国家》节目说:“这是企业现在必须得担心的问题。不幸的是,这类攻击正变得越来越频繁。它们将继续存在,我们必须与企业合作,确保网络安全,以抵御这些攻击。”

自乔治·W·布什政府以来,政府官员一直在重复类似的声明。虽然有些行业,尤其是美国最大的金融机构和公用事业,已经投资了数十亿美元,但许多行业并没有。

而且,为监管关键系统的公司制定最低网络安全标准的努力一再失败,最明显的是在2012年,说客们在国会扼杀了这种努力,认为这些标准对企业来说太昂贵、太繁琐了。

刘易斯说:“2012年的幽灵笼罩着这个问题。但随着互联网普及度越来越高,我们就一直在推荐采取这些相同的措施。”

Colonial Pipeline公司就是一个典型的例子。尽管该行业不断谈论“信息共享”以阻止攻击者,但该公司没有公开说过网络犯罪分子是如何闯入其网络的。

涉事团体DarkSide被认为是勒索软件方面的新犯罪团伙,于去年8月出现。它是几十个有组织的犯罪集团之一,这些集团已经转向双重勒索模式,不仅用加密技术锁定受害者的数据,还威胁要释放这些数据。这类集团经营着复杂的“服务台”,以难以追踪的加密货币进行谈判支付。

这是一项利润丰厚的业务。据估计,DarkSide在以往的攻击中靠勒索赚取了20万美元(约合128万美元)到200万美元(约合1286万美元)。但这实际上还算低的。网络安全公司Palo Alto Networks最近的一项研究称,目前平均赎金要求为85万美元(约合546万人民币),最高为5000万美元(约合3.2亿人民币)。

耐人寻味的是,DarkSide在其网站上宣传了一套行为准则。医院、临终关怀机构、学校、非营利组织和政府机构被认为是禁区。像Colonial Pipeline这样的大型营利性公司被认为是公平的游戏,网络犯罪分子甚至声称要将他们的一些非法所得捐给慈善机构。一些在DarkSide“捐赠”之列的人表示他们不会接受这些捐赠。调查人员说,他们认为其有些利润被用于设计更好的勒索软件,以规避现有的保护措施。

上个月,来自亚马逊、微软、思科、火眼和其他几家公司的高管与司法部一起提交了一份81页的报告,呼吁建立一个国际联盟来打击勒索软件。司法部内部的带头人是副检察长丽莎·摩纳哥(Lisa Monaco)和约翰·卡林(John Carlin),后者在奥巴马政府期间领导该机构的国家安全部门。

上个月,两人下令对所谓的“民族国家和犯罪企业的混合威胁”进行为期四个月的审查,“这些威胁有时是利用我们自己的基础设施来对付我们”。到目前为止,司法部在很大程度上采取了起诉黑客的策略,他们中很少有人在美国受审。

摩纳哥女士在最近举行的慕尼黑网络安全会议上说:“我们需要重新思考。”

公司联盟在报告中提出的建议包括向俄罗斯等勒索软件安全庇护所施压,利用制裁或旅行签证限制来起诉网络犯罪分子。它还建议国际执法部门联合起来,根据洗钱等相关法律追究加密货币交易所的责任。

该行政命令还寻求填补国家网络防御的盲点,这些盲点在最近俄罗斯等国的网络攻击中暴露无遗,这些攻击是在美国国内的服务器上进行的。

领导国家安全局和五角大楼网络司令部的保罗·仲宗根将军(Paul M. Nakasone)在3月对国会说:“并不是我们不能把这些点联系起来,而是我们无法看到所有的点。”他在911之后重提对美国情报机构的指控。

该命令将建立一个实时信息共享容器,允许美国国家安全局与私营公司分享有关威胁的情报,并允许私营公司也这样做。这个概念已经讨论了几十年,但它从未以所需的速度或规模实施。

这个想法允许政府机构与公司分享机密的网络威胁数据,并推动公司与政府分享更多关于事件的数据。公司没有法律义务披露漏洞,除非黑客拿走了个人信息,如社保号码。该命令不会改变这一点,尽管立法者最近呼吁制定独立的漏洞披露法。

美国南方电力公司的董事长兼首席执行官托马斯·范宁(Thomas Fanning)上周在接受采访时说,现有的结构是缓慢和破碎的。国家现在需要实时指挥中心,就像它在冷战期间为看到来袭的导弹攻击而建造的那样。

他说:“对该战场的实时查看,让网络司令部和我在同一时刻能看到彼此的关键系统。共享还不够快。它不全面,你不能在国家安全问题上依赖它。”